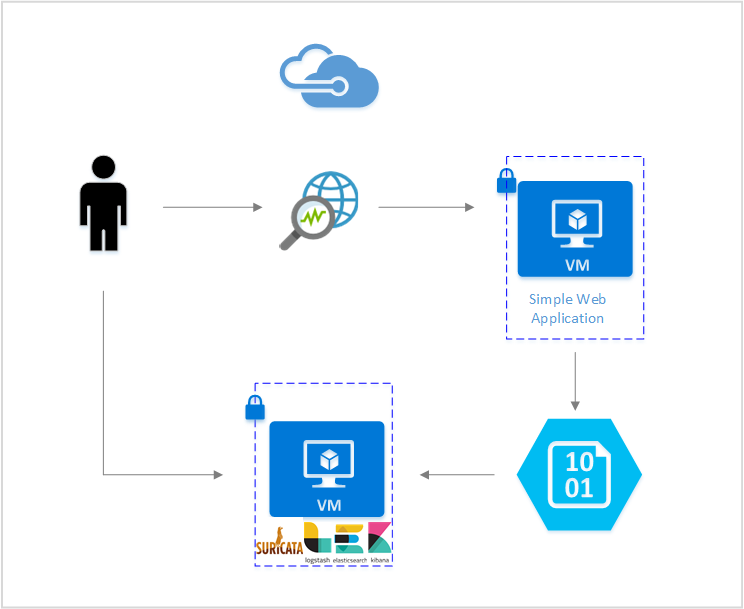

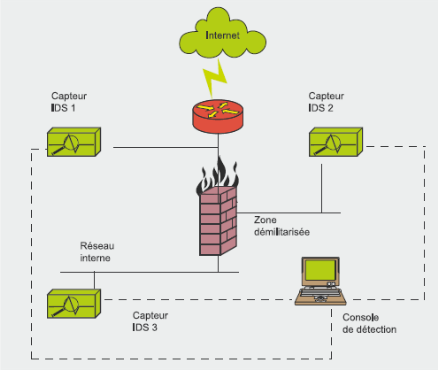

Mise en place d'un système de détection d'intrusion Présenté par: Elycheikh EL-MAALOUM Zakaria ZEKHNINI Mohammed RAZZOK Encadré par: : Mr. SEFRAOUI. - ppt télécharger

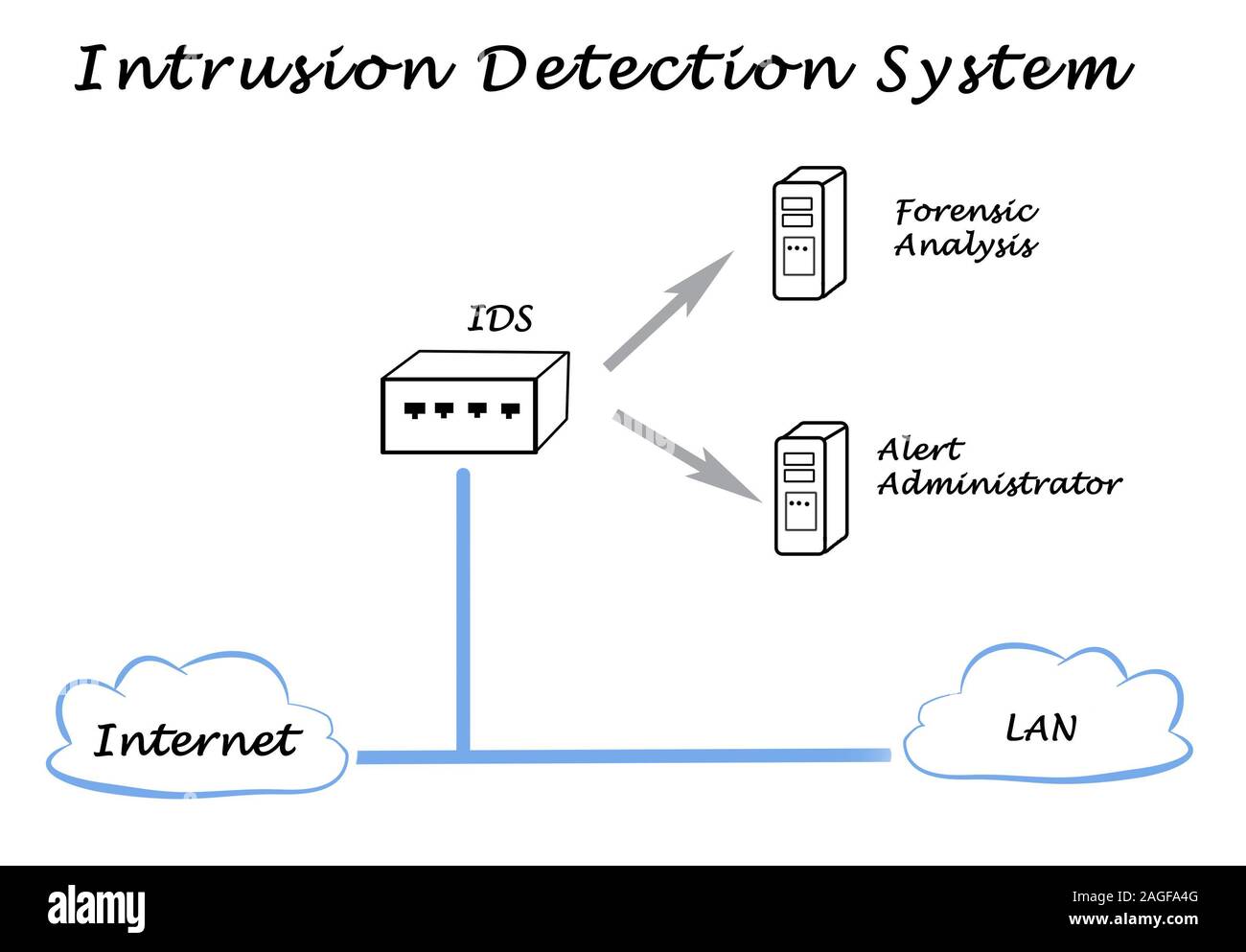

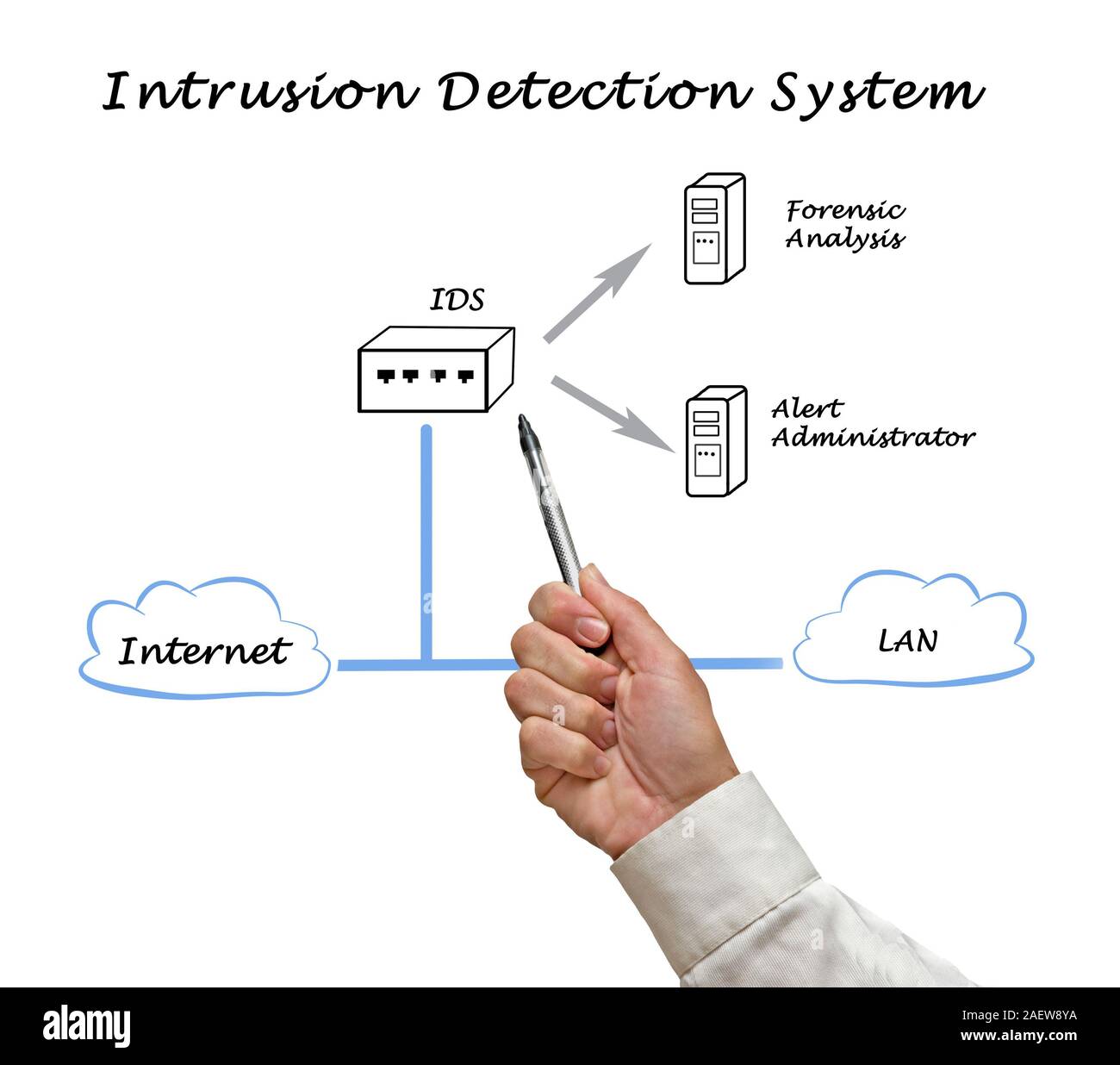

Différence entre pare-feu et IDS, IPS : Comprendre les bases - NextdoorSEC - Penetration Testing Worldwide

IDS - Système de détection des : image vectorielle de stock (libre de droits) 1892176897 | Shutterstock

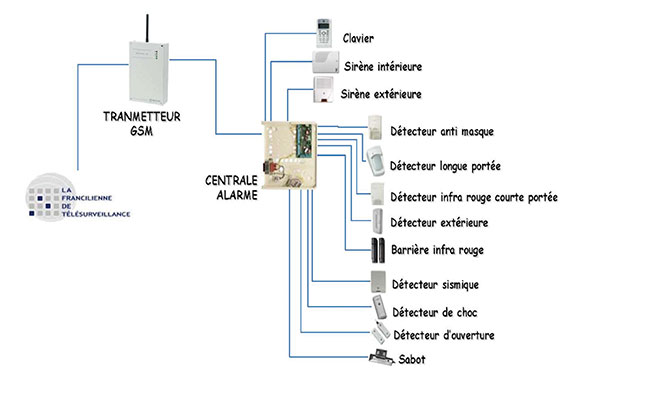

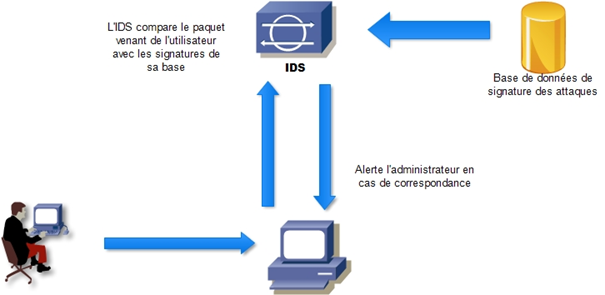

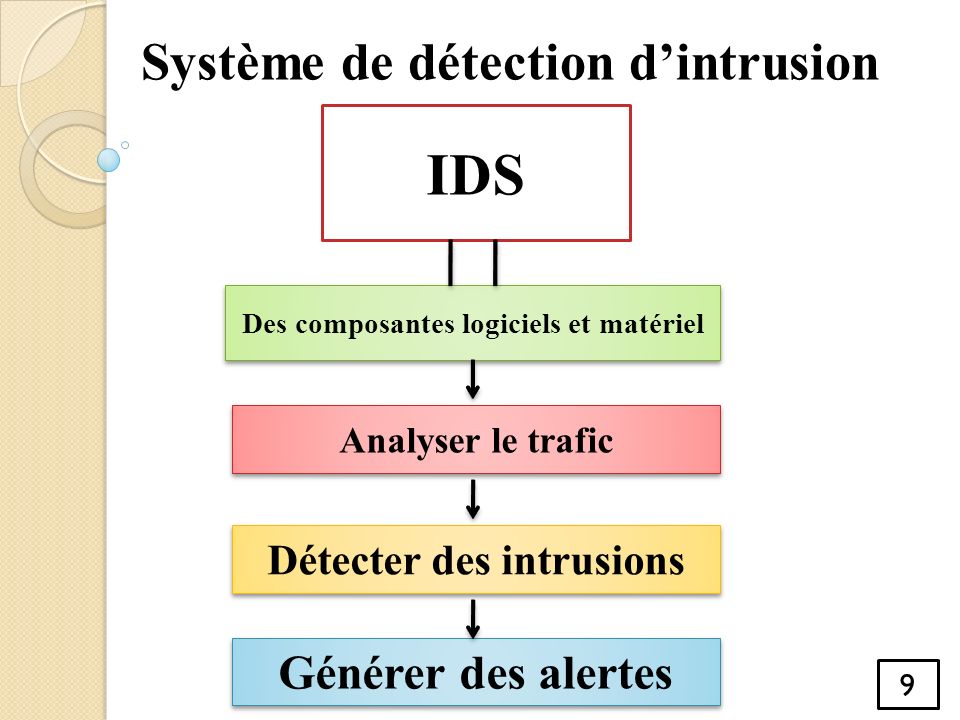

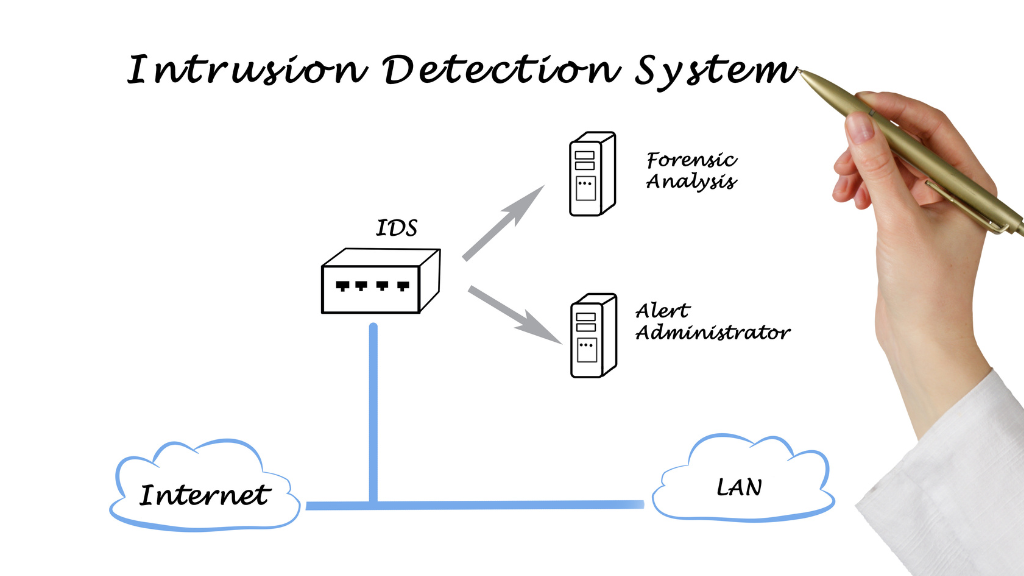

Centre International des Métiers Digitaux Inc. - Un système de détection d' intrusion (ou IDS : Intrusion detection System) est un mécanisme destiné à repérer des activités anormales ou suspectes sur la cible

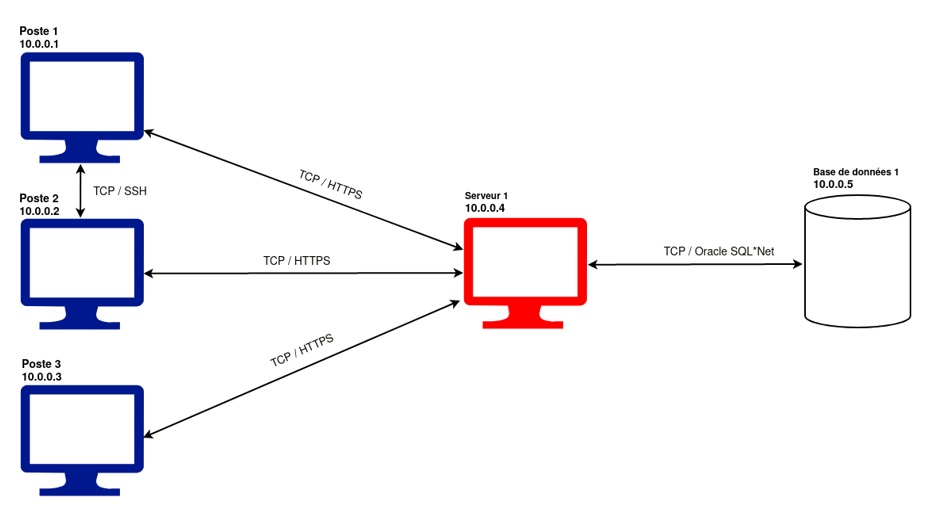

1 : Une classification des systèmes de détection d'intrusions [Mé et... | Download Scientific Diagram