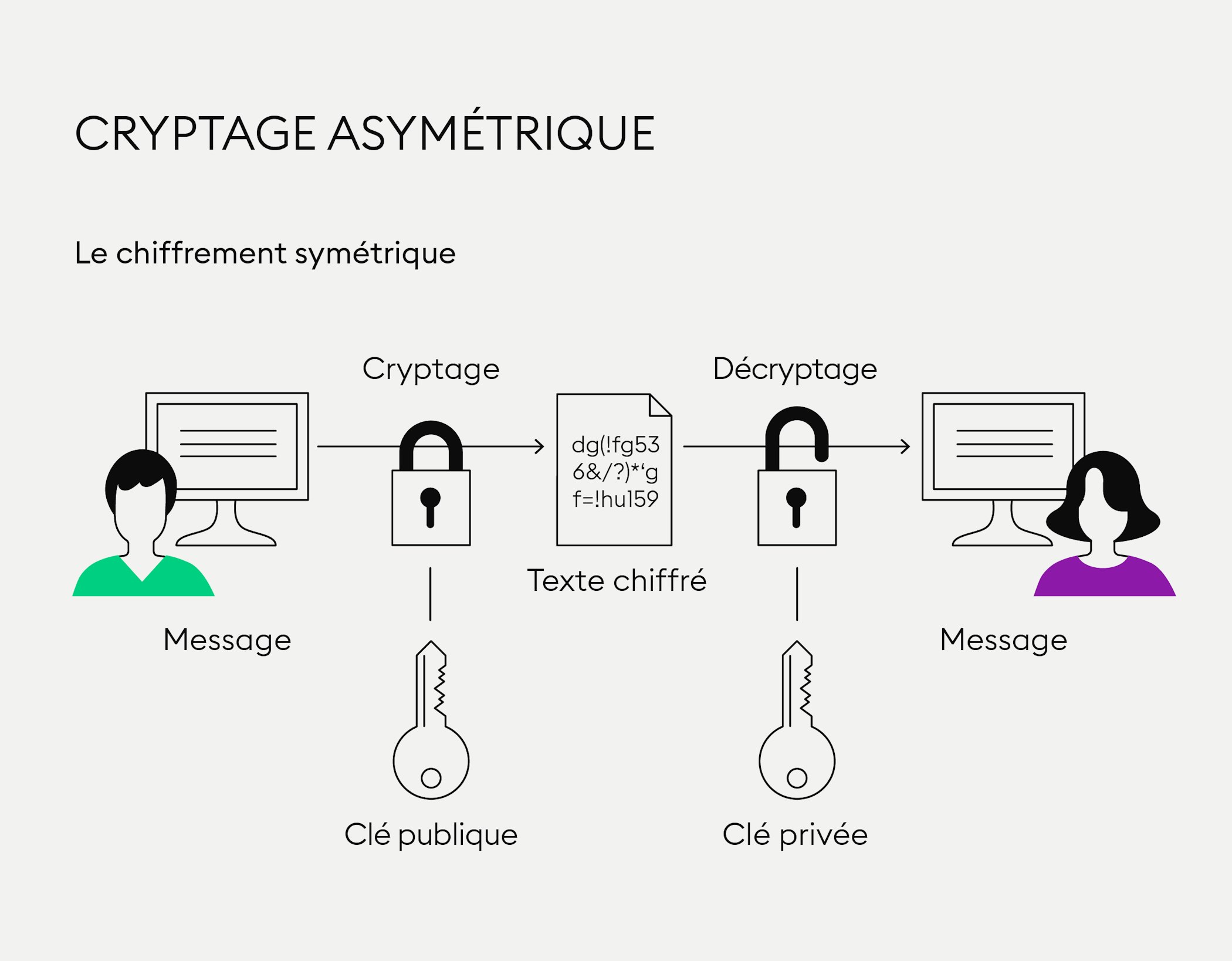

Réseaux et Sécurité Informatique: Le cryptage symétrique et asymétrique - le certificat & la signature éléctronique - Exercices corrigés

A quoi sert et comment fonctionne le chiffrement (clés, signatures, ...) ? - Articles - Tutoriels - InformatiWeb Pro

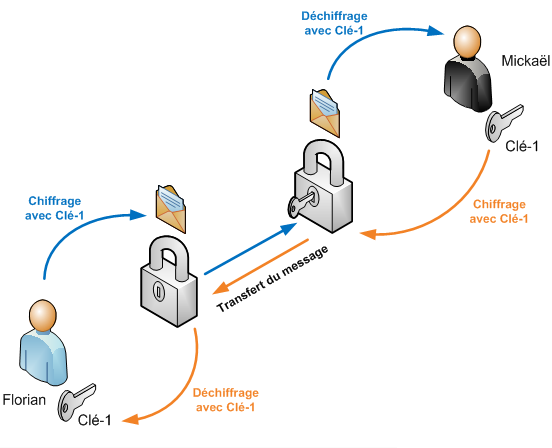

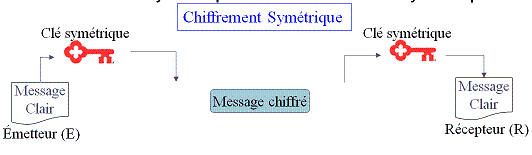

![Les clés du chiffrement[L'internet rapide et permanent] Les clés du chiffrement[L'internet rapide et permanent]](https://irp.nain-t.net/lib/exe/fetch.php/crypt:cle-sym-envoi.gif)